無害化ソリューションの決定版!

特定個人情報のセキュリティを強化し、メール無害化、ネットワーク分離時の安全なファイル受け渡しを実現

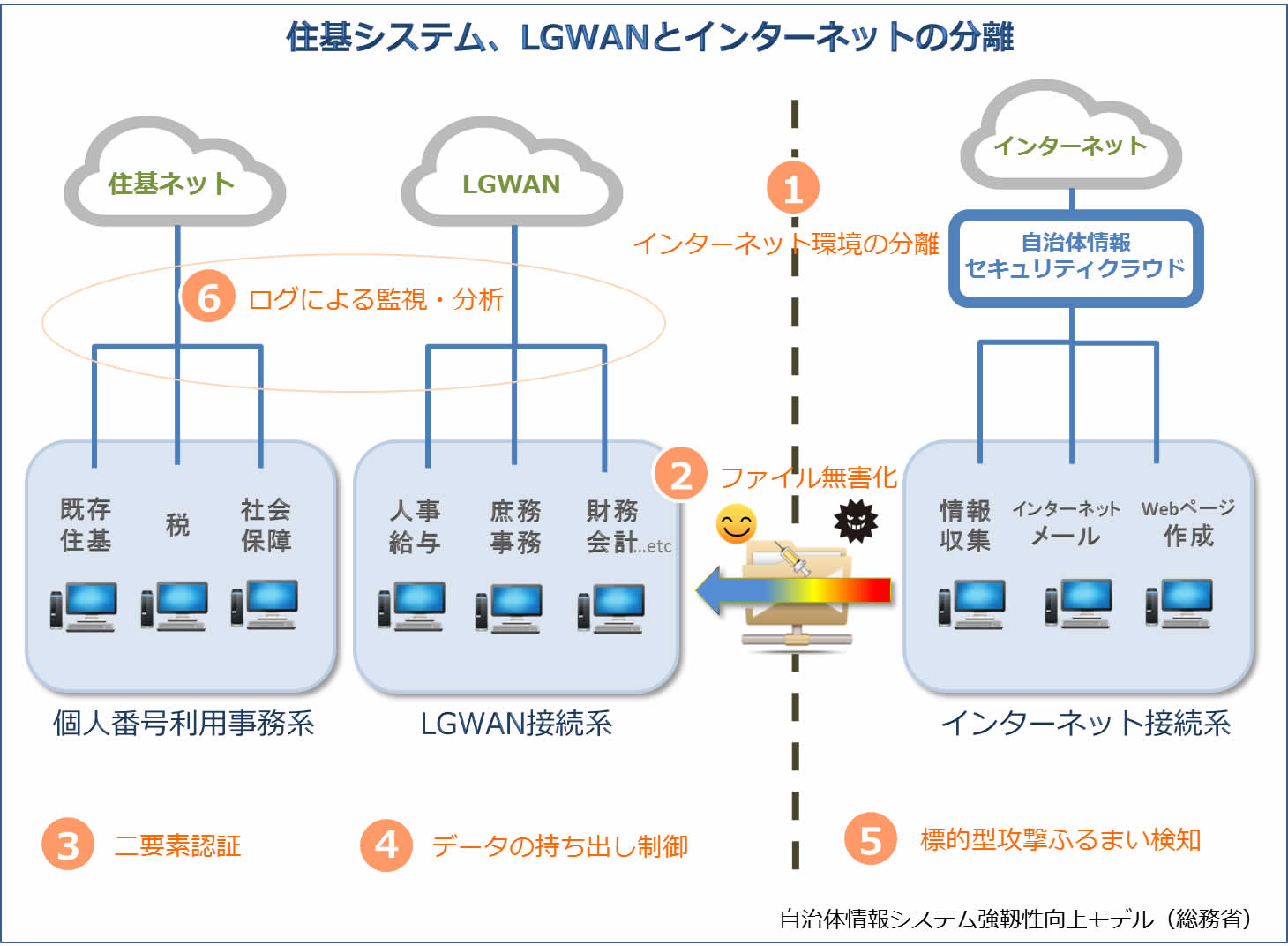

自治体情報セキュリティ強化対策事業で総務省が推奨する「自治体情報システム強靱性向上モデル」では、インターネット接続系システムと個人番号利用事務系およびLGWAN接続系とをネットワーク分離し、インターネットリスクから分離することが規定されています。

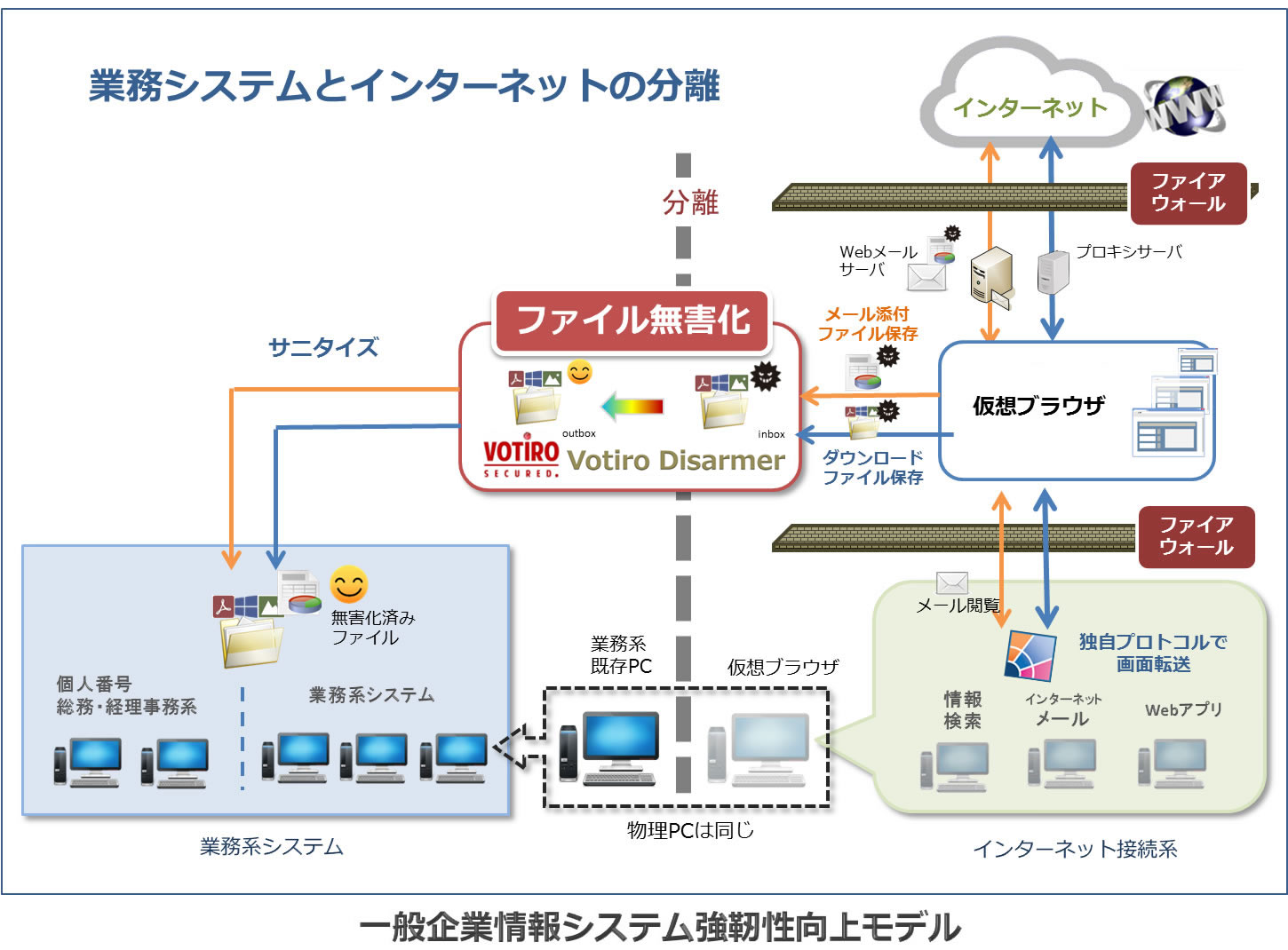

また、一般企業においても既存の業務系のシステムをインターネット接続環境から、ネットワーク分離することが望まれます。

但し、物理的にネットワーク分離をするには、コストやスペース効率、業務効率等の問題があるため、クライアント仮想化ソフトによる分離の方法もあります。

この場合においても、インターネット接続系のシステム上にあるファイルについて、ネットワークセグメント間の受け渡しができないことが問題点となります。業務系システムに必要なデータの受け渡しができなければ業務に支障がでるためその仕組みが必要ですが、そのファイルの受け渡しに関しては、リスクを最小限にするためにファイルの無害化をすることが必須となります。

地方自治体におけるサニタイズ技術の活用例

リスク分断の無害化通信に解決策登場!

セキュリティレベルの異なるネットワークを跨ぐファイルの授受には無害化(サニタイズ)が必須!

マイナンバーによる情報連携に活用されるLGWAN環境と、業務用システムと、Web閲覧やインターネットメールなどのシステムとの通信経路を分割し、ウイルスの感染のない無害化通信を図ることが必要です。

Votiro Disarmerは、インターネット等でダウンロードしたファイルを無害化します。

新しいセキュリティのアプローチ

地方自治体をはじめ、多くの企業や公共機関を対象とした標的型攻撃は年々増加し、大きな脅威となっており、その攻撃手法は日々巧妙化しています。標的型攻撃の多くは、メールの添付ファイルや悪意のあるWebサイトへの誘導を通してマルウェアの感染を促します。感染してしまうと、標的型攻撃を仕掛ける攻撃者はそのマルウェアを足掛かりに、潜伏や移動、拡散といった行動を経て、機密情報など狙った情報を収集し、やがては社外への持ち出しを試み、実行します。 その目的が達成された後には、自ら行った攻撃活動の手掛かりとなりうるデータをすべて消去して、狙われた当事者のみならず、システムの管理者でさえ、攻撃されたこと自体に気づかない場合もあります。

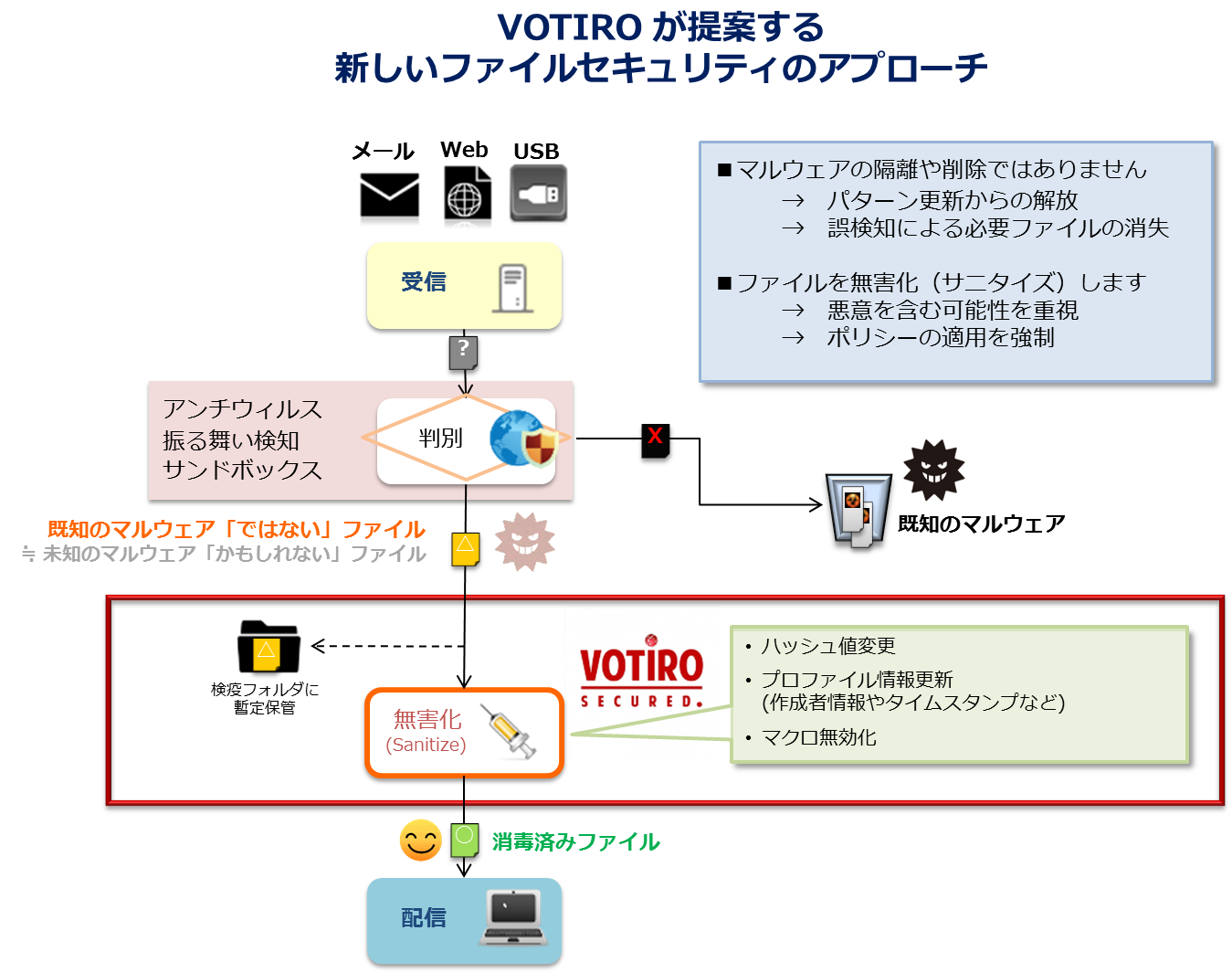

こうした状況で、既知の悪意のあるウイルス(マルウェア)に対してのみ検出して削除するアンチウイルスのような従来のパターンマッチング型のマルウェア対策では、無限に増加する亜種や、未知のマルウェア(ゼロデイ)への対応は事実上困難な状況となっております。サンドボックス型のマルウェア対策でさえ、仮想環境で開封確認することにより、マルウェアの判定と検出までは行えますが、その対処には別の対策が必要となります。

そんな中、自治体や企業で特に話題となっている標的型攻撃の対策として、代表的なソリューションだったサンドボックスに対して、新しいアプローチとしてWebメールの添付ファイルなど、すべてのファイルを無害化(サニタイズ)するというソリューションが注目を集めています。

Votiro Disarmerは、セキュリティ対策が特に重要とされる地方公共団体、教育機関を中心に様々な企業に対して、インターネットを通じて取得したファイルや、メール添付ファイルなどをリスク分断して、無害化して通信やファイルの受け渡しができるソリューションです。

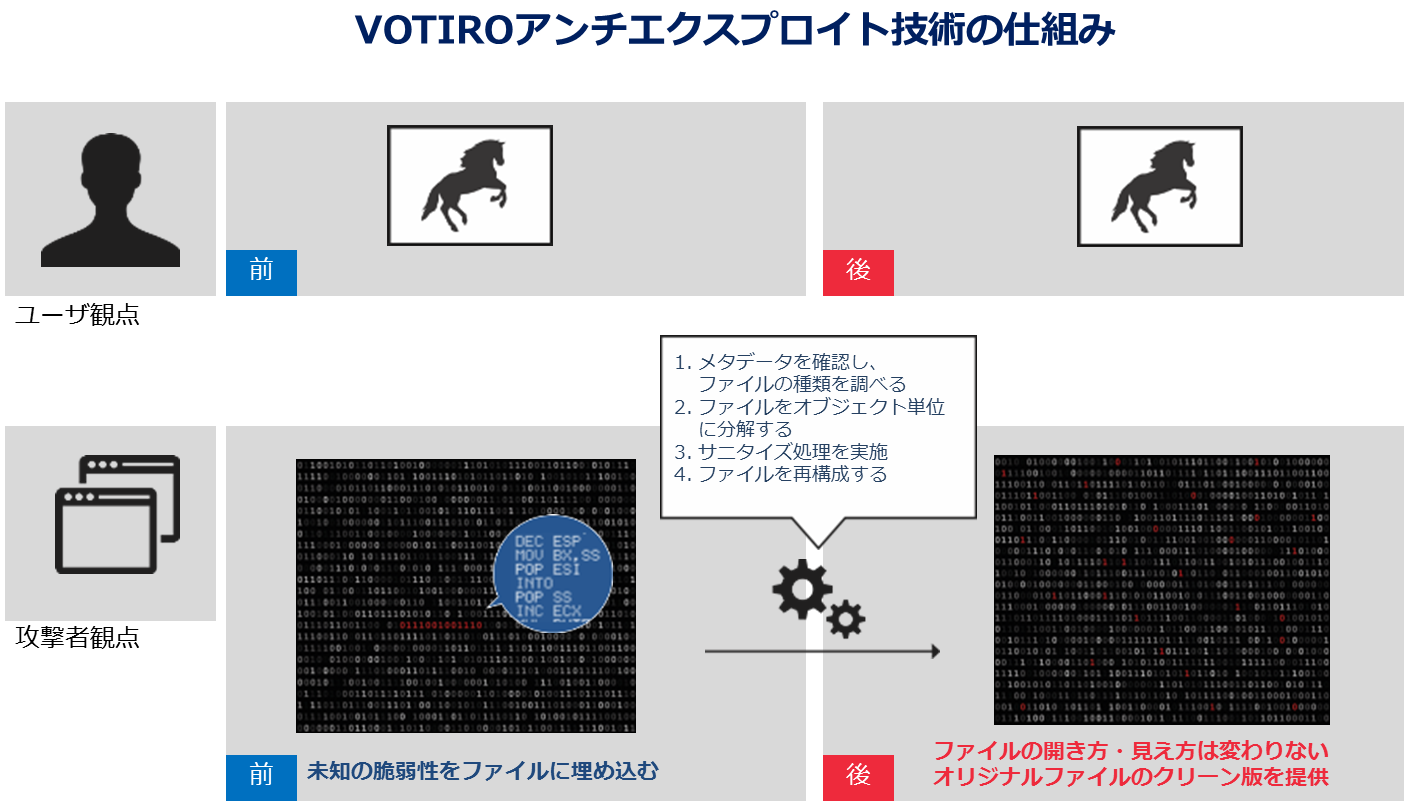

単に削除したり画像化したりする従来の方法とは事なり、ファイル内のエクスプロイト(悪意のあるスクリプト)が記述されている可能性のある部分を無効化します。このファイル無害化のため、ユーザは使用に極力影響の少ないかたちでファイルを使用することができます。

機能概要・特徴

処理対象のファイルをサニタイズ(無害化)し、標的型攻撃をブロック

VOTIRO(ボティーロ)社のDisarmerは、ファイルがマルウェアを含んでいる 「可能性」 を重視し、メールの添付ファイルやWeb経由でダウンロードしたファイル、USBメモリ等による持ち込みファイルをサニタイズ(無害化)するマルウェア対策製品です。

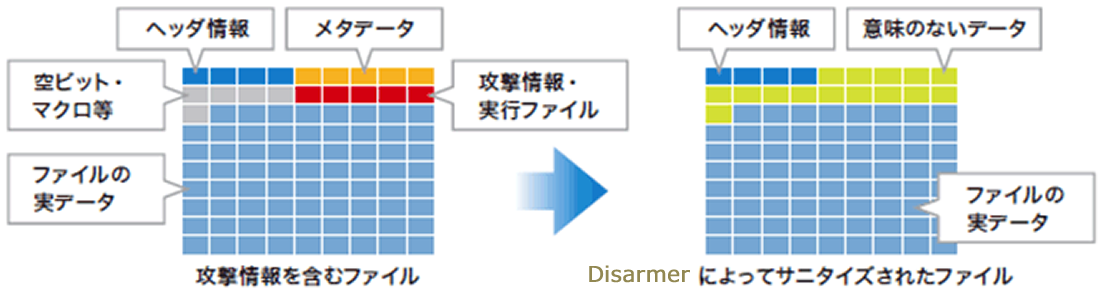

一般的にマルウェアやエクスプロイト(脆弱性を利用した攻撃をするためのスクリプトやプログラム)は、メタデータや空ビットスペース、マクロ等、ユーザがファイルを開いても気づきにくいところに潜むと考えられてきましたが、最近では攻撃がますます巧妙化し、簡単に削除できる要素とは異なる箇所にもマルウェアが埋め込まれるようになってきました。

そのため、従来のパターンマッチングやシグネチャベースの製品、または低レベルの無害化のみを実施する製品とは違って、Disarmerはこれらのデータ領域をチェックし、ファイルを操作するために不要なデータ部分を削除、あるいは意味のない情報を埋め込むことによって、攻撃用の実行ファイルを無害化します。

Disarmerは悪意の有無にかかわらず、処理対象のファイルをサニタイズするため、シグネチャの存在しない未知の攻撃も防御すると同時に、パターン更新や誤検知からの解放も実現します。すなわち、組織外から持ち込まれるファイル等に潜むマルウェアをすべて無害化することにより、巧妙な標的型攻撃による情報漏えいを防ぎます。

対応ファイルタイプ

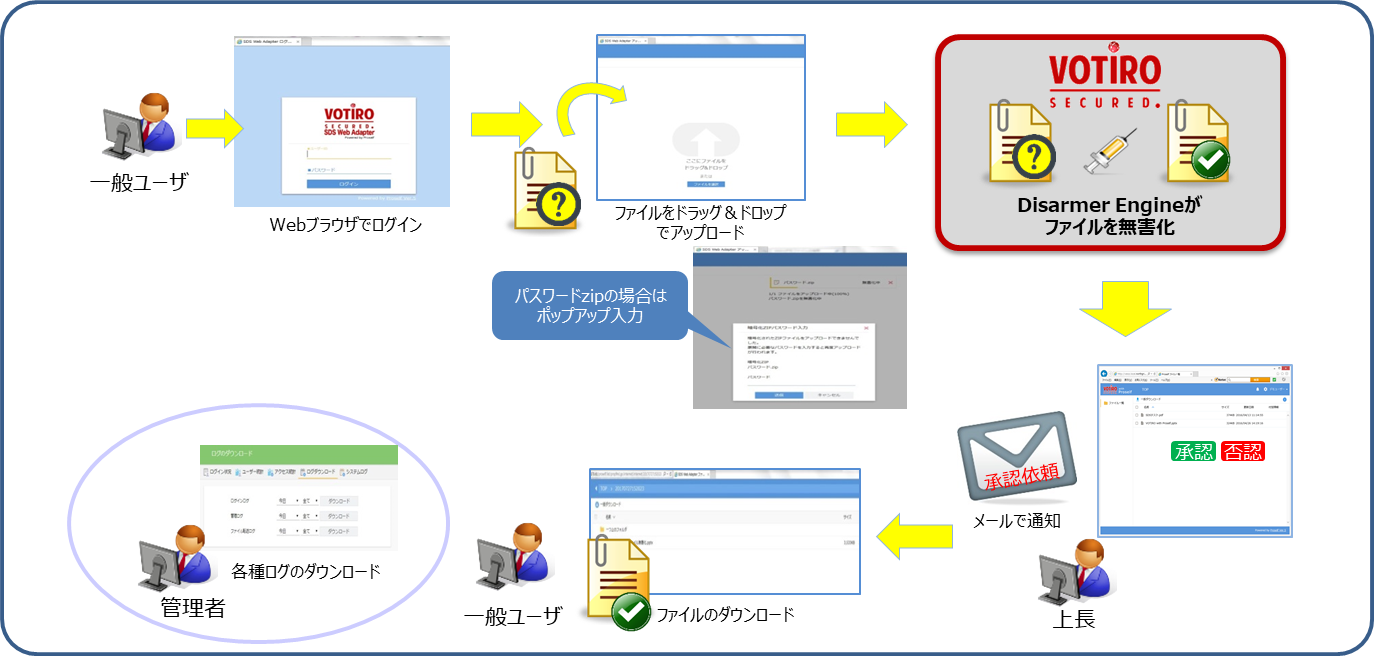

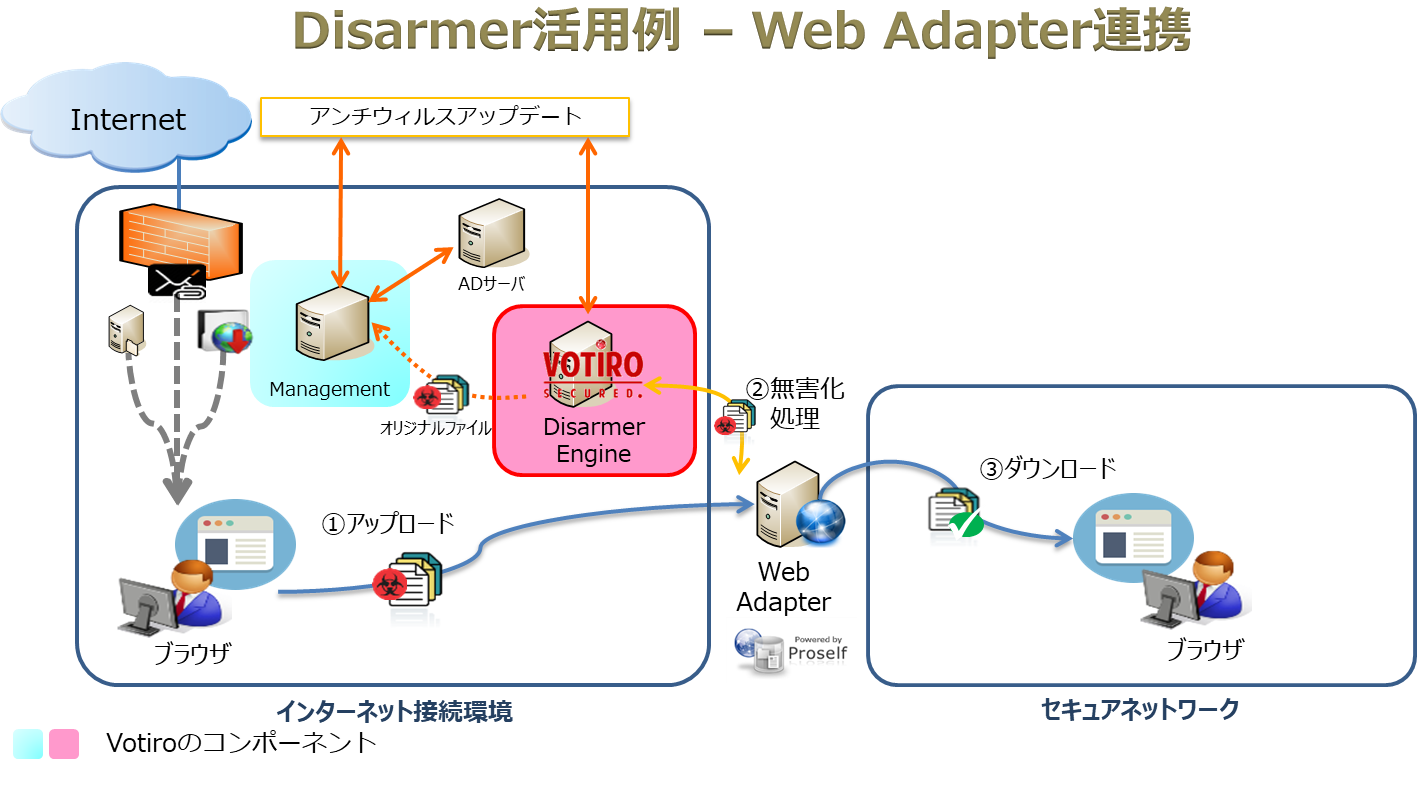

2つの活用シナリオ

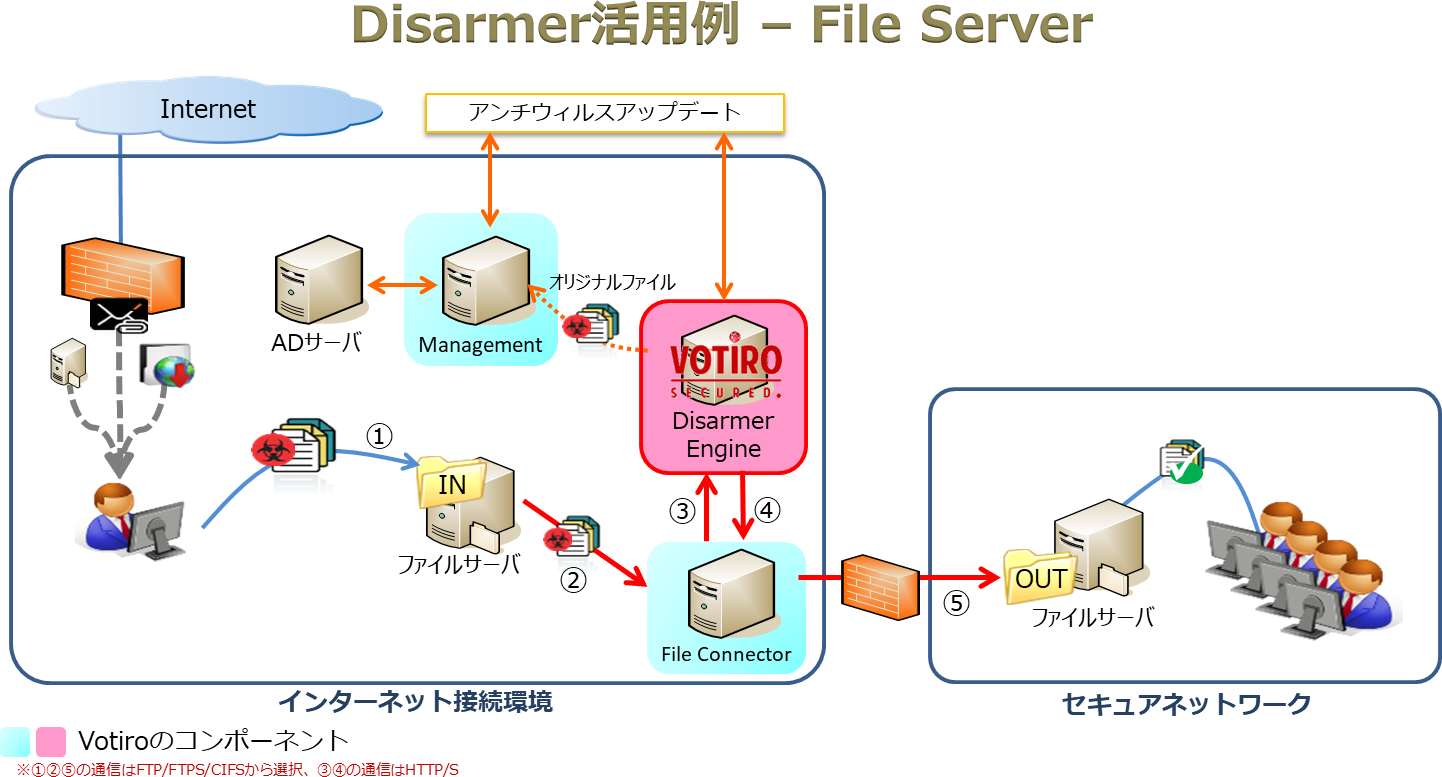

■処理の流れ ■処理の流れ

■処理の流れサニタイズしたファイルは「Management」サーバに保管します。