管理すべきログ

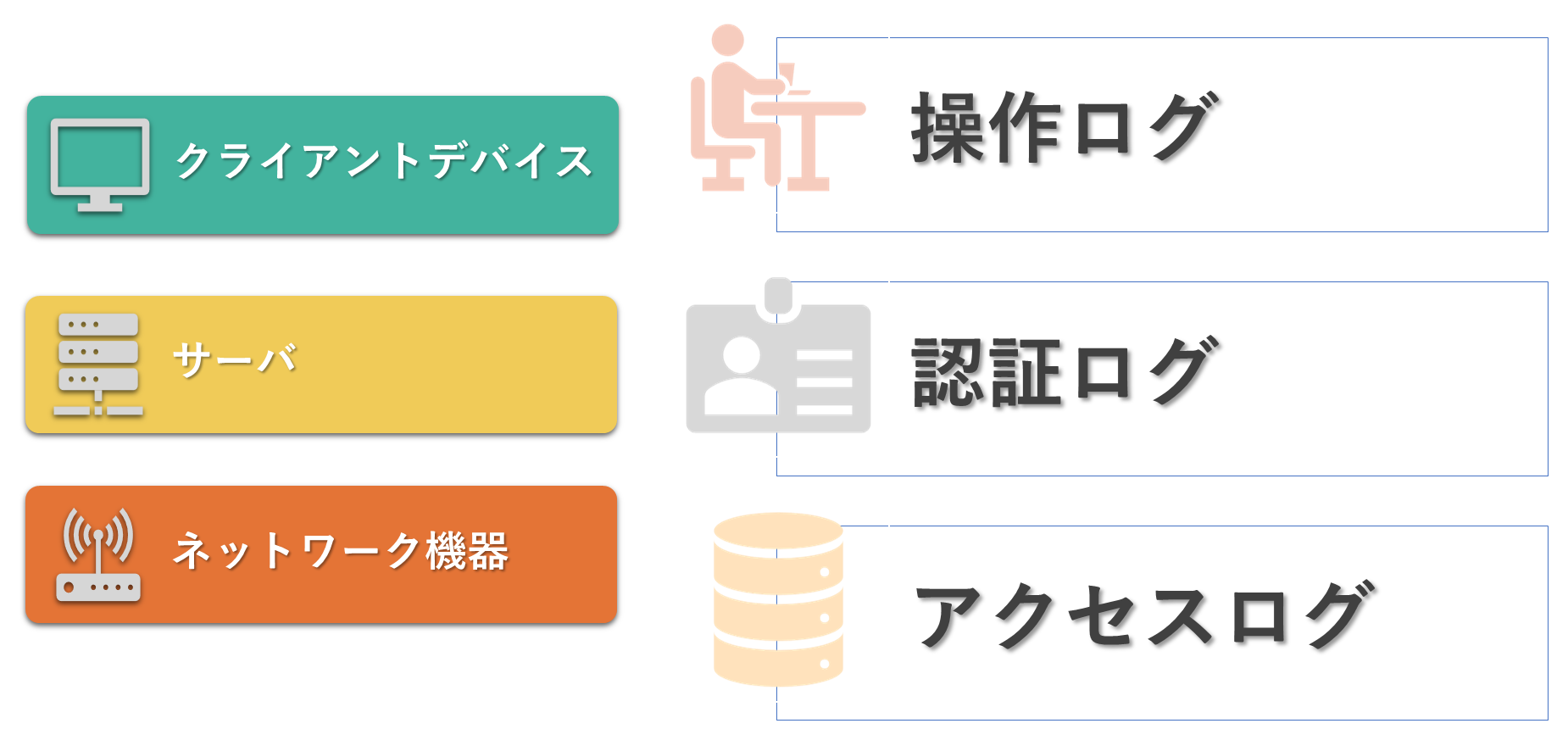

管理すべきログは、目的によって異なりますが、一般的には、クライアント用のPCやスマ―トフォン、

ログの呼び方は、状況や環境によって様々ですが、代表的なものに

クライアントデバイス

クライアントデバイスは、ユーザが使用するPCや、モバイル端末であるタブレット、スマートフォンなどを指します。

そこで、取得すべきログは、その

サーバ

取得できるログは、

ネットワーク機器

ネットワーク機器は、ルータやスィッチなどのデバイスはもちろん、広義にネットワーク接続された監視カメラやプリンタなどの機器も含んでいます。

標準的にログを出力できるIT関連機器の多くは、インターネットに接続するためなどネットワーク接続されており、ネットワークを介してログを集中管理する仕組みの構築が可能です。

これらは、独自のハードウェアである場合が多く、

Syslog(シスログ)

但し、本来の

メインフレーム環境においては、

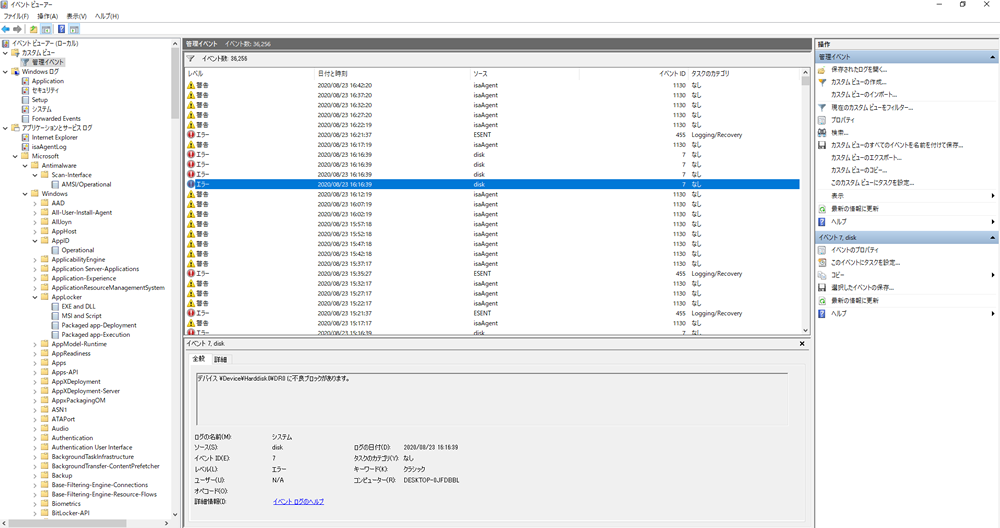

イベントログ

コマンドラインより、wevtutil.exeや、WMIC.EXEなどで見ることもでき、PowerShellには、

Windowsの

もちろん、PowerShellでスクリプトを組んだり、

Windows環境で稼働する

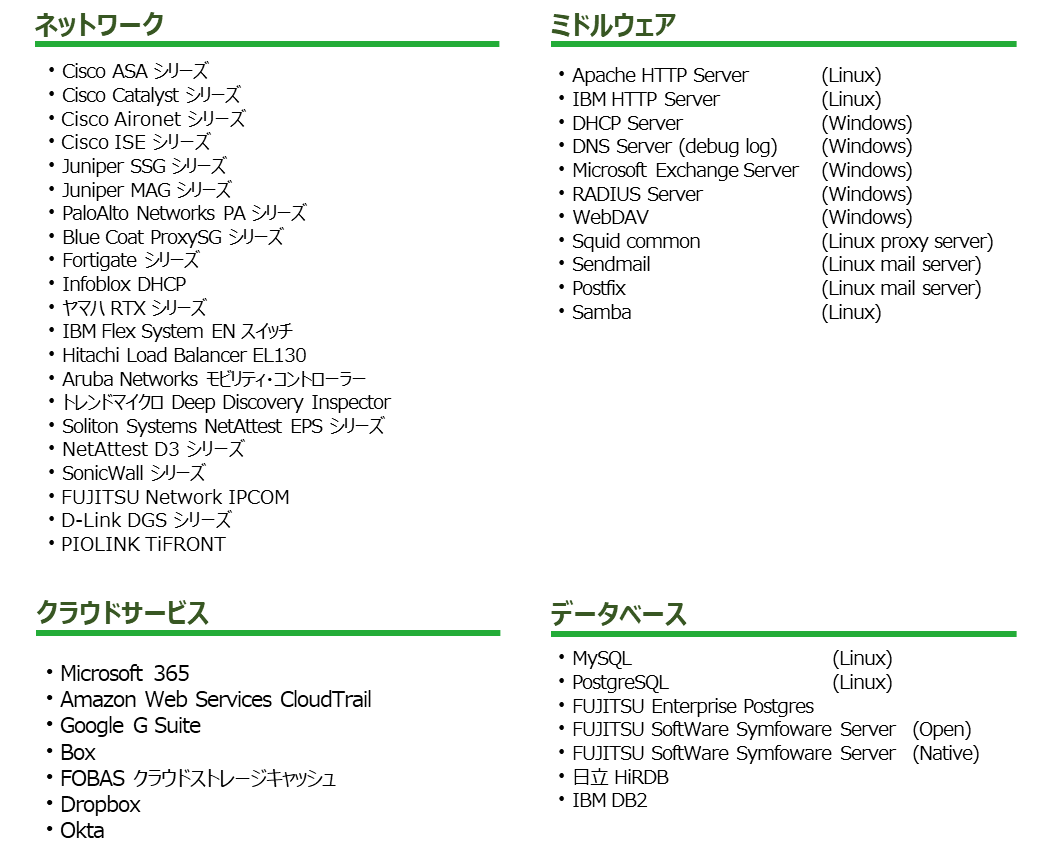

主要な管理対象ログ

管理対象のログは、目的に応じて必要なログを取り込みます。■運用監視 ■Lotus Domino ■複合機

■Web/プロキシ ■データベース ■データベース監査

■アンチウイルス ■ICカード認証 ■ネットワーク機器

■メール ■その他

[OSシステム・イベント]

・Solaris

・AIX

・HP-UX

・Linux

・BSD

[クライアント操作]

・InfoTrace

・CWAT

・MylogStar

・DEFESA Logger

・秘文

・SeP

・QND/QOH

・Malion

・SKYSEA Client View

[サーバアクセス]

・VISUACT

・File Server Audit

・CA Access Control

・SecureCube/ AccessCheck

[運用監視]

・JP1

・Systemwalker

・OpenView

・WebSAM

[Lotus Domino]

・Notes AccessAnalyzer2

・AugeAccessWatcher

[複合機]

・Apeos

・SmartSESAME SecurePrint!

[Web/プロキシ]

・IIS・BlueCoat

・i-FILTER

・squid

・WebSense

・WebSphere

・WebLogic

・Apache Tomcat

・Cosminexus

・Trend Micro Cloud App Security

・InterScanWeb Security as a Service

・Zscaler

[データベース]

・SQLServer

・DB2

・PostgreSQL

・MySQL

[データベース監査]

・Chakra

・SecureSphereDMG/DSG

・SSDB監査

・AUDIT MASTER

・IPLocks

・Guardium

[アンチウイルス]

・TrendMicro InterScan

・McAfee VirusScan

・HDE Anti Vuris

・ESET

・ウイルスバスター

[ICカード認証]

・ARCACLAVISRevo

[ネットワーク機器]

・Cisco Catalyst

・NetScreen/SSG

・PaloAltoPA

・VPN-1

・Firewall-1・Check Point IP

・SSL-VPN

・FortiGate

・NOKIA IP

・Alteon

・SonicWall

・BIG-IP

・IronPort

・ServerIron

・Proventia

・CACHATTO

[メール]

・sendmail

・Postfix

・qmail

・Exim

・GUARDIANWALL

[その他]

・VmwareESXi

・SAP R/3 (ERP)

・NetApp (NAS)

・ex-SG (入退室管理)

・MSIESER

・iSecurity

・Desk Net’s

・HP NonStopServer

・System Answer

・AWS

・MicrosoftAzure

・BOX・Office 365

・GSuite …その他

ツールで取得できるログ

CCS プロダクトサービス事業部が提供するログ管理システムで取得できるログ

(1)MylogStarで取得できるログ

MylogStarは、ファイルシステムに則ったファイル操作であれば、GUIでの操作や、CUIなどのログを、

コンピュータの電源ON、OFF、サスペンド突入、サスペンド復帰を記録

② ユーザーログ

ログイン/ログオフ、実稼働時間、リモート接続元IPアドレス/ホストを記録

③ スクリーンショットログ

一定時間間隔、Print Screen、Webサイト閲覧などの画面イメージを記録

④

⑤ ファイルログ

ローカルドライブ・リムーバブルドライブなどのファイル操作を記録

⑥ プリンターログ

ドキュメント名、プリンター名、取得時刻、ページ数、部数などを記録

⑦ ウィンドウログ

アクティブなウィンドウのタイトル、利用時刻、アクティブ時間などを記録

⑧ クリップボードログ

コピー時の

⑨ Webログ

URL、ページタイトル、ホスト名、取得時刻、アクションなどを記録

⑩ Eメールログ

件名、メール送受信アドレス、送受信時刻、本文、添付ファイルなどを記録

⑪ FTPログ

接続先、接続元のアドレス、ポートや、FTPコマンド内容などを記録

⑫ TCPセッションログ

TCPセッションが確立した通信について、IPアドレス、送信先ポートを記録

⑬

Windows

⑭ Webメール

Office365・Gmailの送信メールを記録

⑮ インベントリーログ

端末のインベントリー情報を取得

(2) DEFESA Loggerシリーズの生成ログ

DEFESA Logger シリーズは、シンクライアント(Server Based Computing)環境や仮想デスクトップ(Virtual Desktop Infrastructure)環境での利用を想定して設計された独自開発の低負荷エンジンを採用しており、正確で詳細な操作履歴の記録が可能となります。

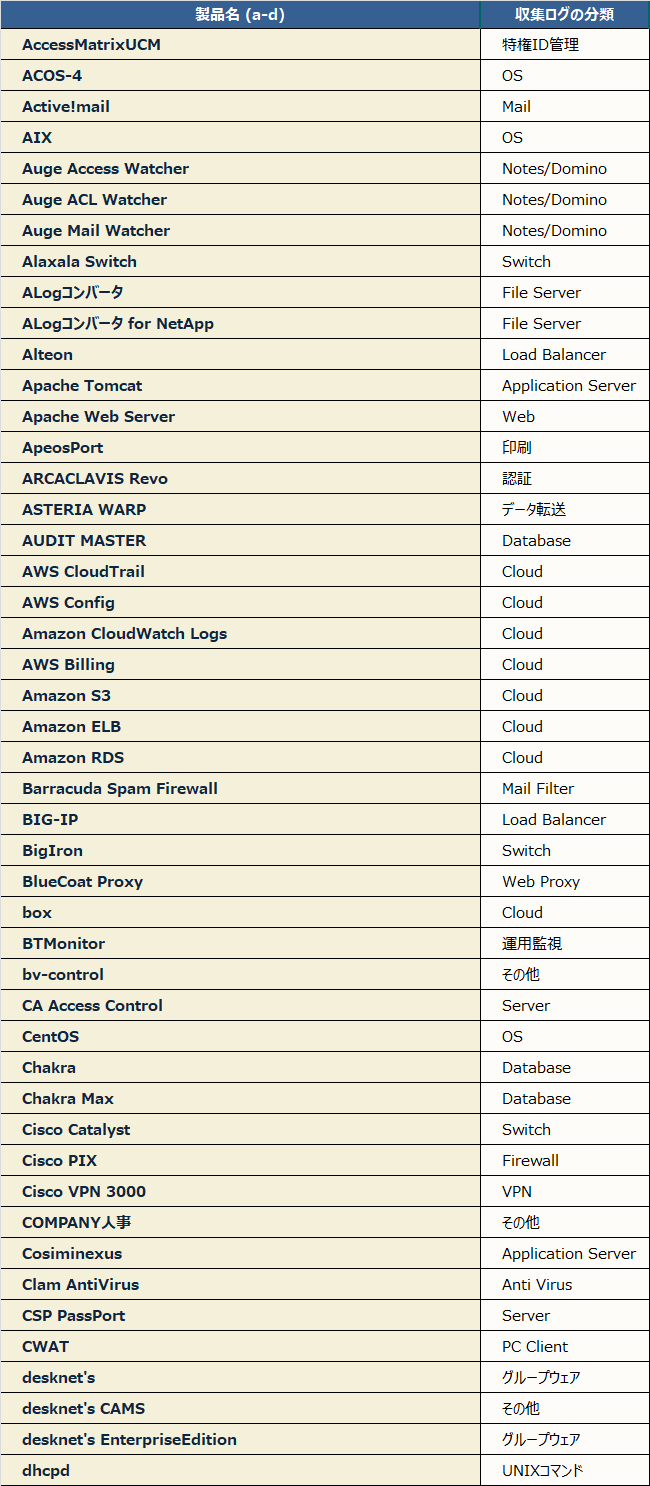

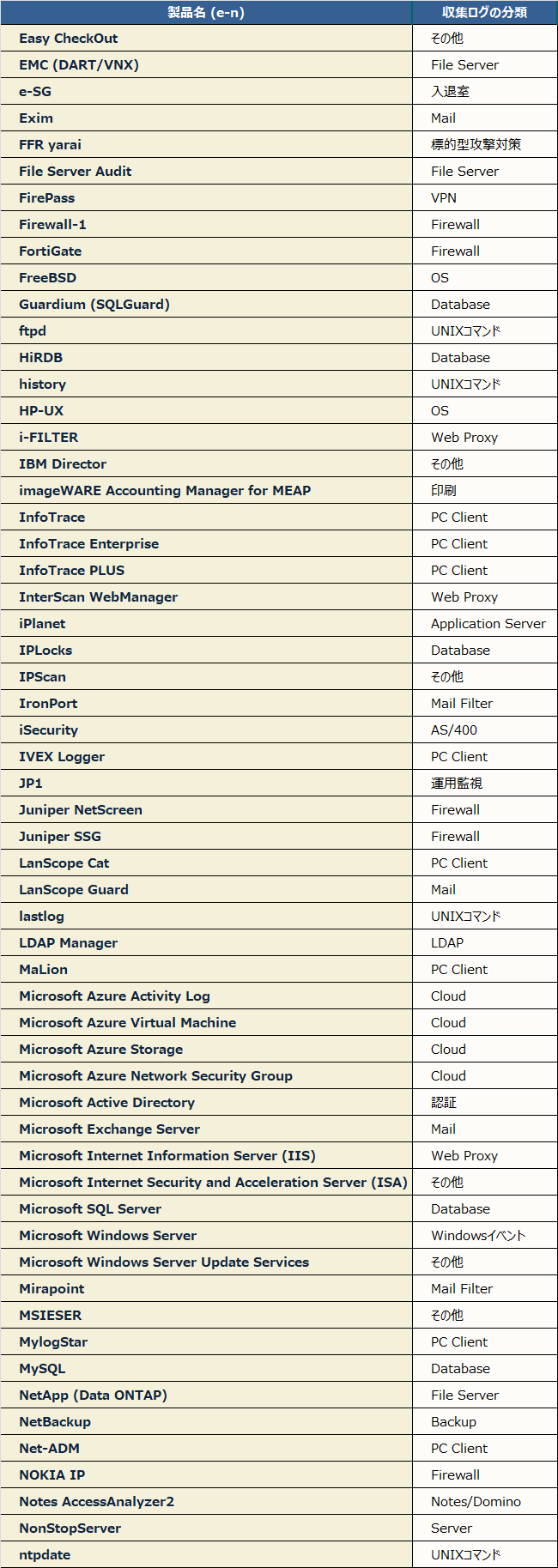

(3)Logstorageで収集できる製品ログ

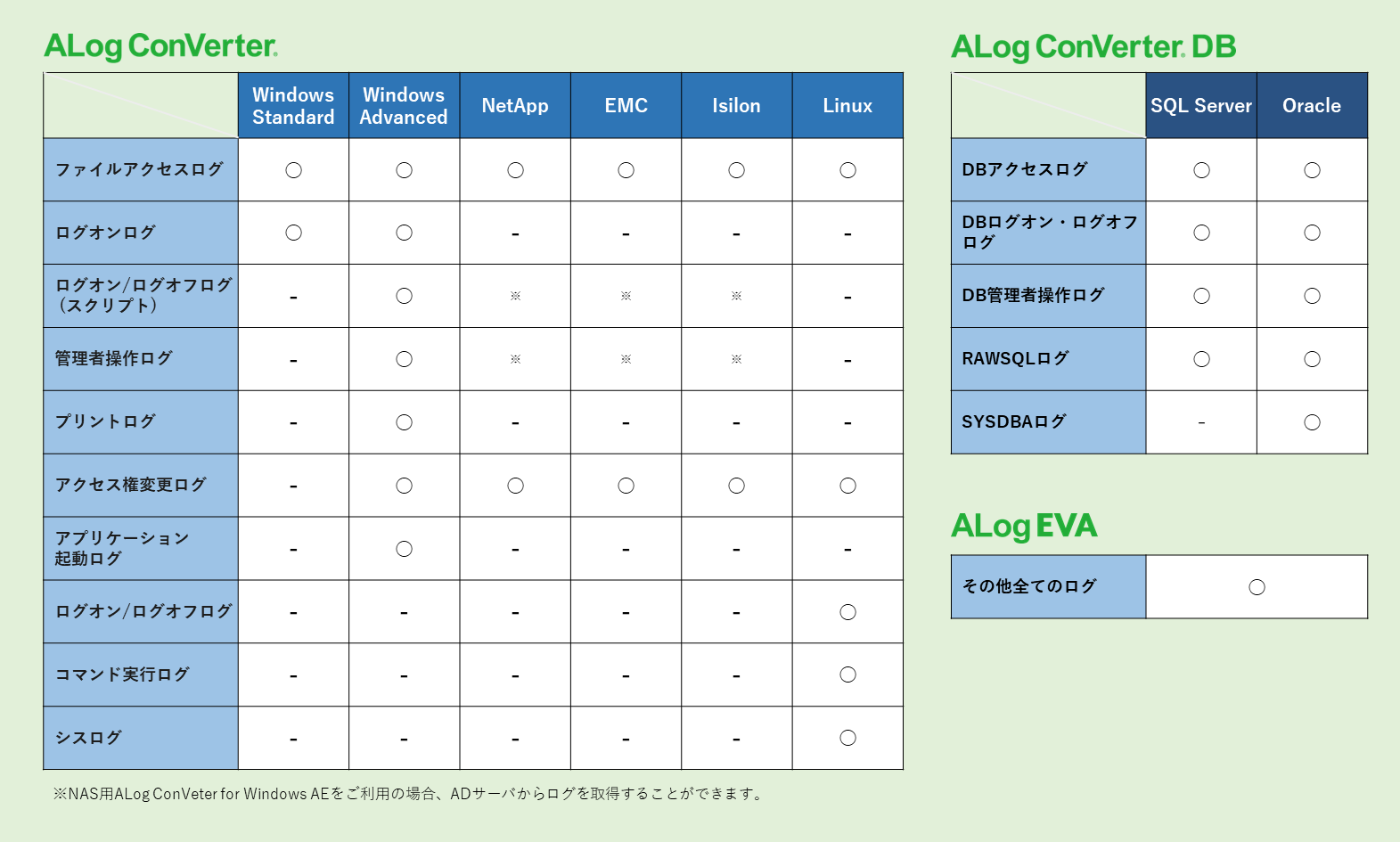

(4)ALogシリーズで管理できる製品ログ

■ALogシリーズ ライセンス別対象ログ

■ALog Eva 対応済ログ実績

■ALog Eva 対応済ログ実績